网络安全研究人员发现多个 GitHub 存储库托管着用于删除 RisePro 信息窃取程序的破解软件。

G-Data 研究人员发现至少 13 个此类 Github 存储库托管着旨在提供 RisePro 信息窃取程序的破解软件。 专家注意到,该活动被其运营者命名为“gitgub”。

研究人员根据 Arstechnica 关于恶意 Github 存储库的故事开始了调查。 专家们创建了一个威胁追踪工具,使他们能够识别参与此活动的存储库。 研究人员注意到,所有存储库都是新创建的存储库,导致相同的下载链接。

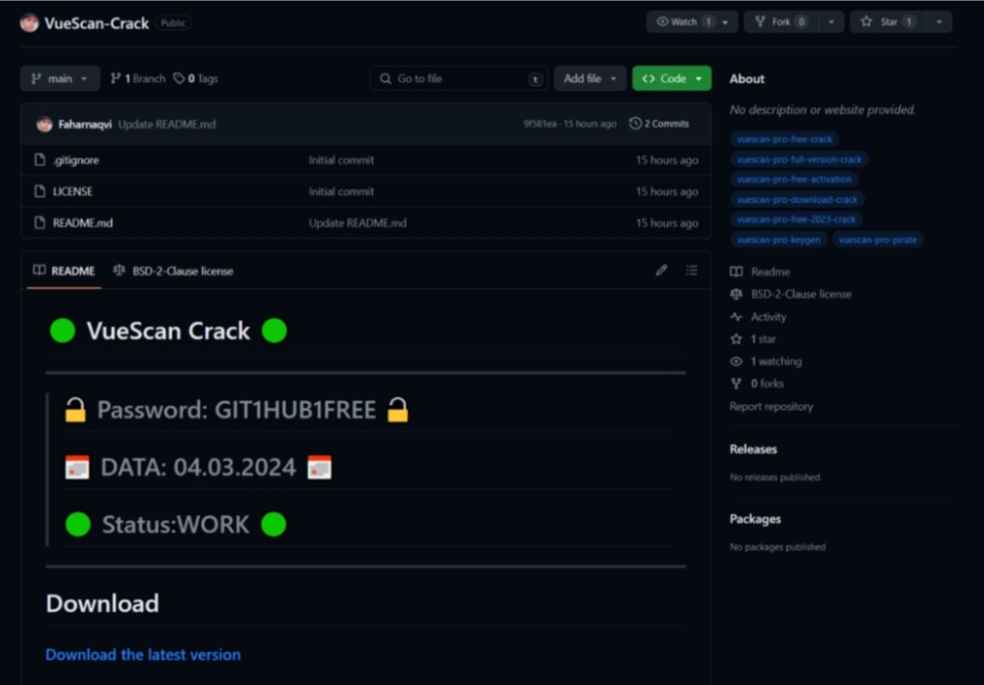

至少 13 个此类存储库属于 RisePro 窃取活动,威胁行为者将其命名为“gitgub”。 这些存储库看起来很相似,都有一个 README.md 文件,并承诺提供免费破解软件。 Github 上常用绿色和红色圆圈来显示自动构建的状态。Gitgub 威胁行为者在他们的 README.md 中添加了四个绿色 Unicode 圆圈,假装在当前日期旁边显示状态,并提供合法性和近期感。

以下是该活动中使用的 Github 存储库列表,这些存储库已被 Github 删除:

- andreastanaj/AVAST

- andreastanaj/Sound-Booster

- aymenkort1990/fabfilter

- BenWebsite/-IObit-Smart-Defrag-Crack

- Faharnaqvi/VueScan-Crack

- javisolis123/Voicemod

- lolusuary/AOMEI-Backupper

- lolusuary/Daemon-Tools

- lolusuary/EaseUS-Partition-Master

- lolusuary/SOOTHE-2

- mostofakamaljoy/ccleaner

- rik0v/ManyCam

- Roccinhu/Tenorshare-Reiboot

- Roccinhu/Tenorshare-iCareFone

- True-Oblivion/AOMEI-Partition-Assistant

- vaibhavshiledar/droidkit

- vaibhavshiledar/TOON-BOOM-HARMONY

所有存储库都使用相同的下载链接:

hxxps://digitalxnetwork「.」com/INSTALLER%20PA$$WORD%20GIT1HUB1FREE.rar。

研究人员注意到,用户必须使用 README.md 文件中提供的密码“GIT1HUB1FREE”解压多层档案,才能访问名为“Installer_Mega_v0.7.4t.msi”的安装程序。

威胁参与者使用此 MSI 安装程序使用密码“LBjWCsXKUz1Gwhg”解压下一阶段。 生成的文件名为 Installer-Ultimate_v4.3e.9b.exe。

该二进制文件大小为 699 MB,这会导致 IDA 和 ResourceHacker 崩溃。

通过对用于文件的内容进行分析,研究人员确定其实际大小为 3.43 MB。 该文件用作 RisePro 信息窃取器(版本 1.6)的加载程序。

执行加载程序后,它会连接到 hxxp://176.113.115(.)227:56385/31522 并将其有效负载注入 AppLaunch.exe 或 RegAsm.exe。

RisePro 是一种 C++ 信息窃取程序,至少自 2022 年以来一直活跃,它允许从受感染的系统收集敏感数据。 该恶意软件将收集的数据泄露到两个 Telegram 频道。